מבנים אלגבריים למדעי המחשב - ארז שיינר

מתוך Math-Wiki

גרסה מ־17:28, 7 בדצמבר 2017 מאת Erez1 (שיחה | תרומות) (←הרצאות 8-9 משפט האיזומורפיזם; פרקים 10,11 מהספר)

תוכן עניינים

- 1 ספר הקורס

- 2 נושאי ההרצאות

- 2.1 הרצאה 1 הקדמה; הסבר על קידוד והצפנה, מבוא למבנים אלגבריים

- 2.2 הרצאה 2 חבורות ותת חבורות; פרקים 3,4 מהספר

- 2.3 הרצאה 3 חבורת תמורות, סימן התמורה; פרק 5 מהספר

- 2.4 הרצאה 4 הומומורפיזמים, איזומורפיזמים, משפט קיילי, משפט לגראנג'; פרקים 9 ו6 מהספר

- 2.5 הרצאה 5 חבורת אוילר, משפטי אוילר ופרמה; פרק 6 מהספר

- 2.6 הרצאה 6 הצפנה סימטרית (מפתח פרטי), הצפנה אסימטרית (מפתח ציבורי), RSA; פרק 7 מהספר

- 2.7 הרצאה 7 המשך הצפנה - בדיקת ראשוניות, דיפי הלמן, חתימה, חישוב חזקות;

- 2.8 הרצאות 8-9 משפט האיזומורפיזם; פרקים 10,11 מהספר

- 2.9 הרצאה 10 קידוד; פרק 8 מהספר

- 2.10 הרצאה 11 חוג הפולינומים; פרקים 16,17 מהספר

- 2.11 הרצאה 12 קודים ציקליים; פרק 22 מהספר

ספר הקורס

ההרצאות מבוססות באופן כללי על הספר Abstarct Algebra - Theory and Applications by Thomas W. Judson

נושאי ההרצאות

הרצאה 1 הקדמה; הסבר על קידוד והצפנה, מבוא למבנים אלגבריים

- קידוד הוא שיטה להעברת מידע ובין היתר מטרתו היא להבטיח את נכונות המידע ולזהות (ולתקן) שגיאות.

- הצפנה היא שיטה להסתרת מידע במקום בו כולם רואים את התוכן המועבר, דרך להבטיח מי הוא מקור המידע (חתימה) ודרך להבטיח את אמינות המידע (ללא חוסרים וללא שינויים).

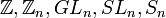

- המבנים האלגבריים שאנו עוסקים בהם בקורס הם חבורה, חוג ושדה.

הרצאה 2 חבורות ותת חבורות; פרקים 3,4 מהספר

- תזכורת לגבי חבורות, תכונת הצמצום.

.

.- תת חבורות; קווטרניונים, מעגל היחידה ושורשי יחידה, המרוכבים ללא אפס כתת חבורה של מטריצות ממשיות בגודל 2 על 2.

- קרטריון מקוצר לבדיקת תת חבורה:

- תת קבוצה H של חבורה G הינה תת חבורה אם ורק אם מתקיימים שני התנאים הבאים:

.

.- לכל שני איברים

מתקיים כי

מתקיים כי  .

.

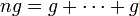

- כתיב אקספוננט

או כפל

או כפל  בהתאם לסימון פעולת החבורה.

בהתאם לסימון פעולת החבורה. - סדר של איבר, תת חבורה ציקלית, סדר האיבר הוא גודל החבורה הציקלית.

הרצאה 3 חבורת תמורות, סימן התמורה; פרק 5 מהספר

- הגדרת סימן של תמורה לפי חלוקת פולינומים, הוכחת כפליות הסימן.

- הצגת תמורה כמחזורים זרים, הצגת מחזורים כהרכבה של חילופים, סימן חילוף הוא שלילי.

הרצאה 4 הומומורפיזמים, איזומורפיזמים, משפט קיילי, משפט לגראנג'; פרקים 9 ו6 מהספר

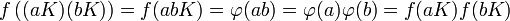

- הומומורפיזמים, איזומורפיזמים.

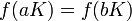

- תמונה של הומומורפיזם היא תת חבורה.

- משפט קיילי- כל חבורה איזומורפית לתת חבורה של חבורת תמורות.

- תת חבורה מחלקת חבורה למחלקות שקילות (קוסטים) שוות בגודלן לגודל תת החבורה.

- אינדקס תת החבורה הוא מספר מחלקות השקילות שהיא מייצרת בחבורה, וזה בדיוק גודל החבורה חלקי גודל תת החבורה (משפט לגראנג').

- בחבורה סופית, לכל איבר יש סדר סופי ותת חבורה צקלית בגודל סדר האיבר. לכן סדר כל איבר מחלק את גודל החבורה.

- חבורה מגודל ראשוני חייבת להיות ציקלית, וכל איבר פרט לאיבר היחידה יוצר אותה.

- לפני הרצאה זו, חזרו בבקשה על הנושא של יחסי שקילות. ניתן לצפות בסרטון הבא:

הרצאה 5 חבורת אוילר, משפטי אוילר ופרמה; פרק 6 מהספר

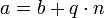

- זוג מספרים שלמים

נקראים שקולים מודולו n אם קיים שלם

נקראים שקולים מודולו n אם קיים שלם  כך ש

כך ש

- חלוקה עם שארית: לכל מספר טבעי a ולכל מספר שלם b קיים זוג שלמים יחיד

כך ש

כך ש  וגם

וגם  .

. - המספר q נקרא מנת החלוקה והמספר r נקרא שארית החלוקה.

- יהיו שני טבעיים

ויהיו

ויהיו  השאריות שלהם בחלוקה בn. אזי

השאריות שלהם בחלוקה בn. אזי

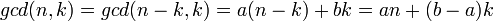

- לכל שני מספרים טבעיים

מתקיים כי

מתקיים כי

- לכל שני מספריים טבעיים

קיימים מספרים שלמים

קיימים מספרים שלמים  כך ש

כך ש

- (הוכחה באינדוקציה על הגודל של n+k. אם n=k סיימנו, אחרת אם

אזי

אזי  )

)

- שני מספרים טבעיים n,k נקראים זרים אם

- ב

עם פעולת הכפל מודולו n האיברים ההפיכים הם בדיוק המספרים הזרים ל n.

עם פעולת הכפל מודולו n האיברים ההפיכים הם בדיוק המספרים הזרים ל n. - עבור מספר טבעי

קבוצת המספרים הטבעיים הזרים לn וקטנים ממנו מהווה חבורה ביחס לכפל מודולו n, היא נקראית חבורת אוילר ומסומנת

קבוצת המספרים הטבעיים הזרים לn וקטנים ממנו מהווה חבורה ביחס לכפל מודולו n, היא נקראית חבורת אוילר ומסומנת  .

.  עם פעולות חיבור וכפל מודולו n הוא שדה אם ורק אם n הינו מספר ראשוני.

עם פעולות חיבור וכפל מודולו n הוא שדה אם ורק אם n הינו מספר ראשוני.

- פונקצית אוילר

היא מספר המספרים הטבעיים שקטנים או שווים לn וזרים לו.

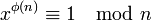

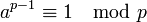

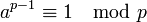

היא מספר המספרים הטבעיים שקטנים או שווים לn וזרים לו. - משפט אוילר - יהיו שני מספרים טבעיים זרים

. אזי

. אזי  מודולו n.

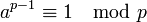

מודולו n. - המשפט הקטן של פרמה - יהי p ראשוני ומספר טבעי

אזי

אזי  מודולו p.

מודולו p. - בפרט, בתנאי המשפט,

מודולו p.

מודולו p. - למעשה התוצאה תקיפה לכל מספר טבעי

, כיוון ש

, כיוון ש  , וגם השארית

, וגם השארית  זרה ל

זרה ל  .

.

הרצאה 6 הצפנה סימטרית (מפתח פרטי), הצפנה אסימטרית (מפתח ציבורי), RSA; פרק 7 מהספר

- הצפנה; העברת מידע בערוץ פומבי כך שרק המשתתפים בהצפנה יוכלו להבין אותו, הוכחה לזהות כותב המידע (בין היתר כותב המידע לא יוכל להתנער ממנו), הוכחה לאמינות המידע (המידע אינו חלקי ואף אחד לא שינה אותו).

- הצפנה סימטרית - הצפנה בה לשני הצדדים יש סוד משותף שהעבירו מראש בערוץ שאינו פומבי (משאית ברינקס למשל).

- הצפנה פומבית - הצפנה ללא סוד מתואם מראש, באמצעות מפתחות פומביים (שכולם רואים).

- פרקטית הצדדים מעבירים מפתח סודי באמצעות הצפנה פומבית, ואז עוברים להצפנה סימטרית.

- ההצפנה "המושלמת" - רצף בינארי אקראי באורך המידע המוסכם על שני הצדדים. ללא תלות במידע ובחוקיותו, חיבור בכל ביט (xor) של המידע עם הרצף ייצר תוכן שבו לכל ביט יש סיכוי שווה להיות 0 או 1.

- אם הרצף קצר מהמידע וחוזר על עצמו, חיבור שתי חתיכות שנשלחו יאפס את הרצף הסודי וישאיר לנו שתי חתיכות מידע גלוי המחוברות (זה כמעט מידע חשוף).

- קוד חילוף אותיות - נשבר ע"י חקר סטטיסטיקת שכיחות האותיות. אם המידע עובר תהליך שגורם לו להראות אקראי - עדיף

- מטא דטא - מידע על המידע שעשוי לעניין אותנו:

- אם רצף נשלח פעמיים, גם אם אין אנו יודעים מהו, ייתכן שנסיק מההקשר.

- הזמן שבו נשלח מסר (אמצע הלילה למשל).

- הזמן שלקח למכונה להצפין את המידע.

- עצם העובדה ששני צדדים מסוימים מדברים (רוסיה ונציגי קמפיין לנשיאות ארה"ב).

- אורך המידע (בהנחה שהוא אינו מרופד באפסים).

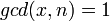

RSA

- אליס בוחרת שני ראשוניים גדולים

זה הסוד שלה.

זה הסוד שלה. - אליס מחשבת את המכפלה

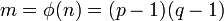

- אליס מחשבת את פונקצית אוילר

- (הסבר - המספרים שאינם זרים לn מחלקים את אחד הראשוניים.

וגם

וגם  . סה"כ

. סה"כ  כי

כי  נספר פעמיים.)

נספר פעמיים.) - אליס בוחרת מספר כלשהו e כך שהוא זר לm.

- אליס מחשבת את ההופכי של e מודולו m, נקרא לו d. היא יודעת לעשות את זה כיוון שהיא הקשיבה בהרצאה קודמת על gcd ומציאת הופכי.

- אליס מפרסמת לכל העולם ואחותו את זוג המספרים

- כעת בוב מעוניין לשלוח לאליס מידע שרק היא תוכל לפענח.

- בוב בעצם הולך "לנעול" את המידע באמצעות המנעול

של אליס. כל אחד יכול לנעול אותו, ורק אליס יודעת לפתוח אותו.

של אליס. כל אחד יכול לנעול אותו, ורק אליס יודעת לפתוח אותו. - המידע שבוב מעוניין לשלוח הוא מספר

, בוב שולח את המידע המוצפן

, בוב שולח את המידע המוצפן

- אם בוב רוצה לשלוח יותר מידע, הוא יצטרך לפרק אותו לחתיכות. שימו לב שאם המנעול של אליס ישאר קבוע לחלוטין זה יהווה חולשה.

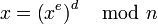

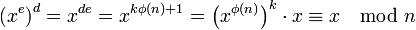

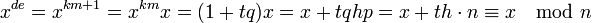

- אליס מקבלת את המידע המוצפן ומפענחת אותו באופן הבא:

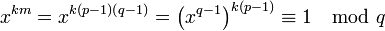

- הוכחה - נחלק לשני מקרים.

- אם

:

:

- נתון כי

.

.

- זה נכון כיוון שלפי משפט אוילר

- נתון כי

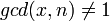

- אם

:

:

- כיוון ש

אז x הוא כפולה של p או q. נוכיח במקרה שx מתחלק בp.

אז x הוא כפולה של p או q. נוכיח במקרה שx מתחלק בp. - קיים

עבורו

עבורו  וכמו כן x זר לq (אחרת בשני המקרים יוצא ש

וכמו כן x זר לq (אחרת בשני המקרים יוצא ש  ).

). - לכן לפי פרמה הקטן יוצא ש

- לכן

- לכן

- כיוון ש

- שימו לב: אמנם

אך

אך  כלומר לחשב את ההופכי של e מוד n זה אמנם קל, אך לא יעיל לשום דבר...

כלומר לחשב את ההופכי של e מוד n זה אמנם קל, אך לא יעיל לשום דבר...

הרצאה 7 המשך הצפנה - בדיקת ראשוניות, דיפי הלמן, חתימה, חישוב חזקות;

שיטת מילר-רבין לבדיקת ראשוניות

- חלק מהותי בשיטות שאנו לומדים הוא מציאת ראשוניים גדולים. כיצד הדבר נעשה? האם יש רשימה גדולה של כל הראשוניים בעולם?

- ידוע שכמות הראשוניים עד המספר

היא בערך

היא בערך  .

. - לכן הסיכוי בבחירת מספר אקראי עד

שהוא יהיה ראשוני הוא בערך

שהוא יהיה ראשוני הוא בערך  .

. - אנו זקוקים למבחן ראשוניות - נגריל מספרים אקראיים ונבדוק האם הם ראשוניים, ומהר מאד נמצא אחד כזה בהתחשב בסיכוי הנ"ל.

- זכרו שפירוק לגורמים ראשוניים היא בעייה קשה (אחרת RSA מיותר ממילא).

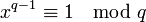

- לפי משפט פרמה הקטן, אם

ראשוני, אזי לכל

ראשוני, אזי לכל  מתקיים

מתקיים  .

. - האם ההפך נכון? כלומר, האם

רומז ש

רומז ש ראשוני?

ראשוני? - מספרי קרמייקל מקיימים את התכונה הזו כמעט לכל

למרות שאינם ראשוניים.

למרות שאינם ראשוניים.

- טענה: אם

ראשוני, ו

ראשוני, ו איבר כך ש

איבר כך ש  אזי

אזי

- הוכחה:

- נזכור ש

הוא שדה כיוון שמדובר במספר ראשוני, ולכן אין בו מחלקי אפס.

הוא שדה כיוון שמדובר במספר ראשוני, ולכן אין בו מחלקי אפס.  אם"ם

אם"ם  אם"ם

אם"ם

- נזכור ש

- בהנתן מספר

נתאר מבחן הסתברותי הבודק האם הוא ראשוני

נתאר מבחן הסתברותי הבודק האם הוא ראשוני

- נבחר מספר

.

. - אם

אינם זרים, אז

אינם זרים, אז  אינו ראשוני בוודאות וסיימנו.

אינו ראשוני בוודאות וסיימנו. - אחרת, לפי משפט פרמה הקטן

.

. - המספר

הוא זוגי (ביננו, אף אחד לא יבדוק האם

הוא זוגי (ביננו, אף אחד לא יבדוק האם  ראשוני).

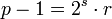

ראשוני). - נחלק את

ב2 שוב ושוב עד שנגיע למספר אי זוגי r ולכן

ב2 שוב ושוב עד שנגיע למספר אי זוגי r ולכן

- כעת נביט במספר

, ידוע שאם נעלה אותו בריבוע s פעמים נקבל 1 (אם p ראשוני כמובן).

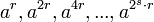

, ידוע שאם נעלה אותו בריבוע s פעמים נקבל 1 (אם p ראשוני כמובן). - כלומר אם נעלה אותו בריבוע שוב ושוב נקבל את סדרת המספרים

(מוד p כמובן).

(מוד p כמובן). - אם אחד האיברים בסדרה אינו

והבא אחריה הוא כן 1, סימן ש

והבא אחריה הוא כן 1, סימן ש אינו ראשוני בוודאות וסיימנו.

אינו ראשוני בוודאות וסיימנו. - אם אף אחד מהחזקות אינה 1 סימן ש

אינו ראשוני בוודאות וסיימנו.

אינו ראשוני בוודאות וסיימנו. - אחרת

הינו עד חזק לראשוניות של

הינו עד חזק לראשוניות של  .

.

- נבחר מספר

- אם

ראשוני אזי כל המספרים

ראשוני אזי כל המספרים  הם עדים חזקים לכך.

הם עדים חזקים לכך. - אם

אינו ראשוני, ידוע שלכל היותר רבע מבין המספרים

אינו ראשוני, ידוע שלכל היותר רבע מבין המספרים  יכולים להיות עדים חזקים.

יכולים להיות עדים חזקים. - לכן הסיכוי שמצאנו עד חזק למרות שהמספר שאנו בודקים אינו ראשוני הוא רבע.

- אם נבחן k מספרים אקראיים שונים, הסיכוי שכולם יהיו עדים חזקים אך המספר אינו ראשוני הוא

(נמוך מאד).

(נמוך מאד).

דיפי-הלמן

- למדנו שבעזרת RSA ניתן להעביר פיסת מידע באופן בטוח בערוץ פומבי, ולרוב נרצה להעביר מפתח סודי לצורך הצפנה סימטרית.

- אלגוריתם דיפי-הלמן הוא שיטה לתיאום מפתח סודי בלבד ולא להעברת מידע.

- אליס ובוב מתאמים מספר ראשוני גדול

שאינו סודי כמובן.

שאינו סודי כמובן. - כמו כן הם מתאמים יוצר

של

של  (כלומר

(כלומר  ), או לפחות איבר מסדר מאד גדול.

), או לפחות איבר מסדר מאד גדול. - כעת אליס בוחרת מספר אקראי סודי

ושולחת לבוב את

ושולחת לבוב את  .

. - בוב בוחר מספר אקראי סודי

ושולח לאליס את

ושולח לאליס את  .

.

- כעת אליס ובוב שניהם יכולים לחשב בקלות את הסוד המשותף

.

.

- על מנת לשבור את ההצפנה צריך לחשב את

בהנתן

בהנתן  , זו בעיית הלוגריתם הדיסקרטי שנחשבת לקשה.

, זו בעיית הלוגריתם הדיסקרטי שנחשבת לקשה. - אם

מסדר נמוך חישוב כל החזקות האפשריות שלו הוא קל.

מסדר נמוך חישוב כל החזקות האפשריות שלו הוא קל.

- גישה פרקטית למשל:

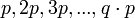

- נבחר את p להיות מספר ראשוני "בטוח", כלומר

כאשר

כאשר  ראשוני.

ראשוני. - כעת ב

ולכן הסדר של כל איבר ב

ולכן הסדר של כל איבר ב הוא אחד מבין

הוא אחד מבין  .

. - נגריל איבר

כך ש

כך ש וגם

וגם  .

. - האיבר שבחרנו הוא יוצר.

- נבחר את p להיות מספר ראשוני "בטוח", כלומר

חתימה

- פונקציות גיבוב (hash) - מעבירות קלט בגודל אקראי לקלט באורך קבוע.

- התנגשות היא מצב בו שני קלטים מובילים לאותו ערך מגובב. לפי שובך היונים התנגשויות קיימות, אך בפונקציות גיבוב "טובות" הסיכוי לכך נמוך מאד.

- סיפרנו על אליס שייצרה מפתח פומבי

, ושמרה לעצמה את הערכים הסודיים

, ושמרה לעצמה את הערכים הסודיים

- כעת בוב שרוצה לשלוח לה מידע ולהבטיח את זהותו ואת אמינות המידע, מייצר באופן דומה מפתח פומבי

ושומר ערכים סודיים

ושומר ערכים סודיים

- בוב מעביר את המידע שלו דרך פונקצית גיבוב ומקבל את הערך המגובב

- בוב מחשב את

ושולח לאליס בנוסף למידע.

ושולח לאליס בנוסף למידע. - אפילו בהנתן

לא ניתן לחשב את

לא ניתן לחשב את  (זו בעיית הלוגריתם הדיסקרטי).

(זו בעיית הלוגריתם הדיסקרטי). - אף אחד אחר לא יכול לחשב את y כיוון ש

סודי.

סודי.

- כעת אליס מחשבת את

ומוודאת כי המידע שהיא קיבלה הוא המידע שבוב התכוון לשלוח עד כדי המקרה הבלתי סביר של התנגשות.

ומוודאת כי המידע שהיא קיבלה הוא המידע שבוב התכוון לשלוח עד כדי המקרה הבלתי סביר של התנגשות. - אף אחד אחר לא יכל ליצור את הוכחת אמינות המידע הזו פרט לבוב.

- שימו לב שעל מנת למנוע תקיפת 'אדם באמצע' באמצעות חתימה המפתחות הפומביים צריכים להיות מאומתים על פני ערוץ מאובטח (מקודדים בתוך הדפדפן למשל).

חישוב חזקה

- שיטת הריבועים החוזרים לחישוב חזקה.

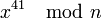

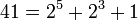

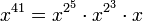

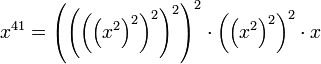

- לדוגמא, אנו מעוניינים לחשב את

במעט פעולות

במעט פעולות

- סה"כ חישבנו את החזקה עם 8 העלאות בריבוע, ושלוש הכפלות, במקום 41 הכפלות.

הרצאות 8-9 משפט האיזומורפיזם; פרקים 10,11 מהספר

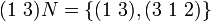

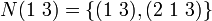

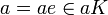

- תהי חבורה G ותהי תת חבורה N. תת החבורה N נקראת נורמלית אם לכל

מתקיים כי

מתקיים כי  .

. - ברור שבחבורה אבלית כל חבורה היא תת חבורה נורמלית.

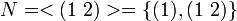

- דוגמא:

- נביט בחבורה הסימטרית

ובתת החבורה

ובתת החבורה  .

. - אזי

אך

אך  וקל לראות כי

וקל לראות כי  .

. - אזי N תת חבורה לא נורמלית!

- נביט בחבורה הסימטרית

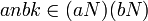

- טענה תהי N תת חבורה נורמלית אזי

- הוכחה - הכלה דו כיוונית:

- יהי

כיוון ש

כיוון ש  אזי

אזי  .

. - יהי

כיוון ש

כיוון ש  אזי

אזי  .

.

- יהי

- תהיינה G חבורה וN תת חבורה נורמלית, אזי

היא חבורה.

היא חבורה.

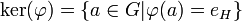

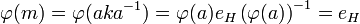

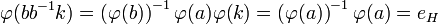

- יהי הומומורפיזם בין חבורות

. נגדיר את הגרעין

. נגדיר את הגרעין  .

. - הגרעין הוא תת-חבורה נורמלית של

.

. - הוכחה - נסמן

:

:

- ראשית עלינו להוכיח שמדובר בתת-חבורה: אכן

ואם

ואם  אז

אז  .

. - כעת יהי

עלינו להוכיח כי

עלינו להוכיח כי  . נעשה הכלה בכיוון אחד, הכיוון השני דומה.

. נעשה הכלה בכיוון אחד, הכיוון השני דומה. - יהי

רוצים למצוא

רוצים למצוא  כך ש

כך ש  .

. - לכן עלינו לבחור

, נותר להוכיח שאכן

, נותר להוכיח שאכן  .

. - אכן

.

.

- ראשית עלינו להוכיח שמדובר בתת-חבורה: אכן

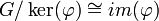

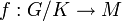

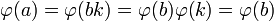

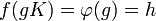

- משפט האיזומורפיזם הראשון. יהי

איזומורפיזם בין חבורות. אזי

איזומורפיזם בין חבורות. אזי

- הוכחה:

- לצורך הנוחות נסמן

ו

ו .

. - עלינו להראות שקיים איזומורפיזם (כלומר הומומורפיזם חח"ע ועל)

.

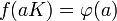

. - לכל

נגדיר

נגדיר  .

. - ראשית, עלינו להוכיח כי מדובר בפונקציה מוגדרת היטב. כלומר, בהנתן

, אם

, אם  עלינו להוכיח כי

עלינו להוכיח כי  .

.

ולכן

ולכן  . כלומר קיים

. כלומר קיים  כך ש

כך ש  .

. .

. .

.

- כעת, עלינו להוכיח ש

הינו הומומורפיזם.

הינו הומומורפיזם.

- עכשיו נוכיח ש

על.

על.

- לכל איבר בתמונה

קיים מקור

קיים מקור  . לכן

. לכן  .

.

- לכל איבר בתמונה

- ולבסוף, נוכיח ש

חח"ע.

חח"ע.

- יהיו

כך ש

כך ש  עלינו להוכיח כי

עלינו להוכיח כי  .

. - נתון

צ"ל

צ"ל  . שימו לב שלא צריך להוכיח כי

. שימו לב שלא צריך להוכיח כי  ; אכן

; אכן  לא חייב להיות חח"ע.

לא חייב להיות חח"ע. - נראה הכלה בכיוון אחד, הכיוון השני דומה.

- יהי

צ"ל

צ"ל  .

. - קל לראות ש

, עלינו להוכיח כי

, עלינו להוכיח כי  .

. - אכן

- יהיו

- לצורך הנוחות נסמן

הדגמה על ידי חבורת המודולו, מותר להפעיל את המודולו בכל שלב שנרצה.

הרצאה 10 קידוד; פרק 8 מהספר

קידוד, ספרת ביקורת של תעודת זהות, קוד לינארי, קוד המינג.

checksum בפרוטוקולי IP, TCP, UDP.

הרצאה 11 חוג הפולינומים; פרקים 16,17 מהספר

חלוקה עם שארית, אידיאלים.

הרצאה 12 קודים ציקליים; פרק 22 מהספר

השדה הבינארי, קודים פולינומיים.

CRC בשימוש פרוטוקול Ethernet.